Dedecms这款开源程序总会有很多漏洞让攻击者有机可乘,秀站网也分享过不少关于【织梦安全教程】,比如:织梦文件夹目录权限设置、DEDECMS安全防御挂马教程。秀站网今天帮客户处理dedecms程序时又发现了一个漏洞那就是会员留言表(dede_guestbook)被SQL注入了,本来一张占据字节很小的数据表瞬间被注入了几十万行记录居然达到了300多兆,不用多说了数据库一般的肯定是超了,网站的速度打开也可以感觉到比之前要慢了许多。

其实根据字面意思也就明白了,会员留言表顾名思义也就是垃圾会员和垃圾留言了。小编就先来说下如何删除dede_guestbook里面的垃圾数据吧。

其实有两个方法可以删除,不过这是在数据库中一个独立的表所以不论怎么删除都是要先找到这张表。

其实根据字面意思也就明白了,会员留言表顾名思义也就是垃圾会员和垃圾留言了。小编就先来说下如何删除dede_guestbook里面的垃圾数据吧。

其实有两个方法可以删除,不过这是在数据库中一个独立的表所以不论怎么删除都是要先找到这张表。

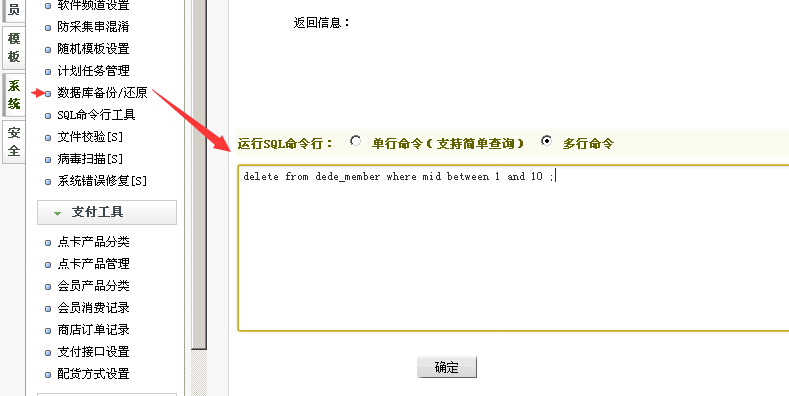

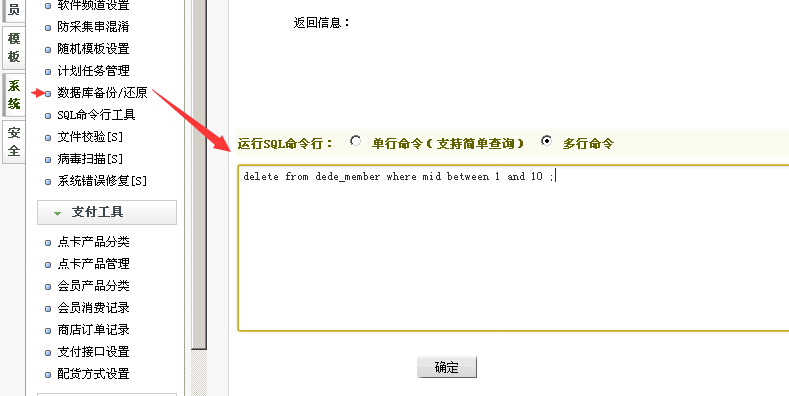

方法一:登陆网站的后台–系统–Sql命令行工具

输入以下删除的SQL代码:

或者是知道有1000条记录只想删除大于10小于1000也可以这样写SQL命令:

以上两行都是SQL删除代码,原理相同的。这是第一种删除的方法。还有一种就是登陆phpmyadmin去删除了。| delete from dede_guestbook where id > 10; |

或者是知道有1000条记录只想删除大于10小于1000也可以这样写SQL命令:

|

delete from dede_member where mid between 1 and 10 ;

|

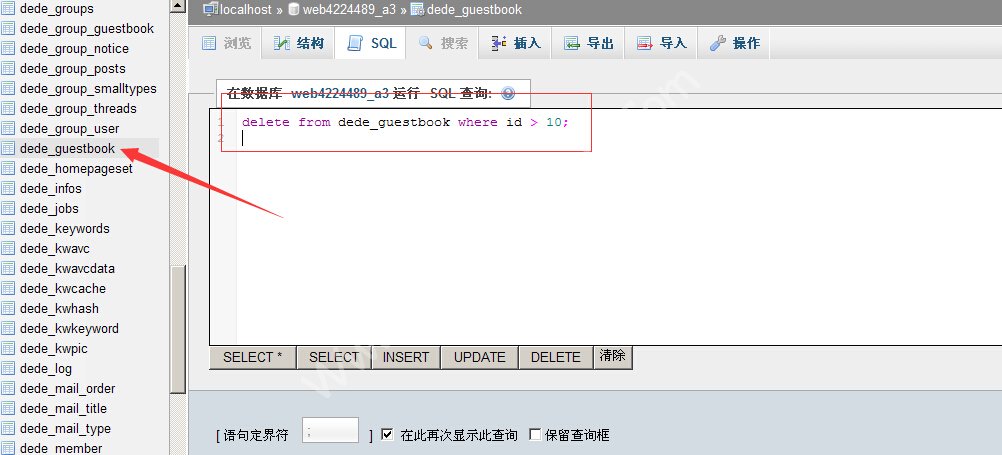

方法二:登陆phpmyadmin,先找到dede_member表,然后点击下面的SQL,输入删除的SQL语句和上面相同:

| delete from dede_guestbook where id > 10; |

以上就是两种快速删除留言表被注入的快速解决方法了。

温馨提示:plus进行适当简化

在Plus目录下,织梦系统提供了很多可以使用的系统程序。这些系统文件可以进行适当简化。

例如,推荐保留这样几个文件,mytag_js.php ad_js.php(广告显示)、count.php(文章访问次数统计)、search.php(文章搜索)、feedback.php feedback_ajax.php feedback_js.php(评论用)、list.php(频道动态页),plus目录中的其他php文件全部删除。

转载请注明来源网址:https://www.mubanyun.com/dedecms_aq/673.html

皖公网安备 34010402703520号

皖公网安备 34010402703520号

发表评论

评论列表(条)